Oszustwa w internecie zazwyczaj kojarzą się z wykradaniem danych kart kredytowych, wyłudzaniem subskrypcji SMS czy też wiadomościami od rzekomych spadkobierców afrykańskich dyktatorów. Okazuje się jednak, że ofiarami wyłudzeń na skalę miliardów dolarów rocznie padają także reklamodawcy.

Jak na ironię, oszukiwane są najczęściej firmy wykorzystujące marketing efektywnościowy, które podejmują decyzje o alokacji budżetów w oparciu o ściśle mierzalne efekty w postaci wizyt, leadów czy sprzedaży.

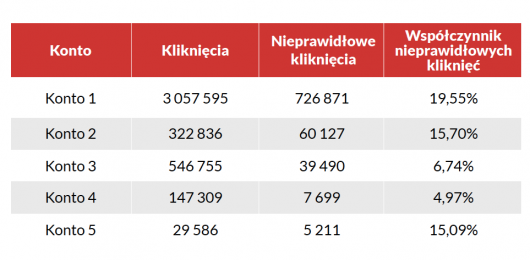

Nieprawidłowe kliknięcia reklam w wyszukiwarce Google

Prawdopodobnie najbardziej znanym fraudem w reklamie online jest „wyklikiwanie reklam” w Google AdWords. Oskarżana jest o to zazwyczaj konkurencja, choć mogą to być również boty analizujące wyniki wyszukiwania, zbierające treść i inne dane.

Nieprawidłowe kliknięcia nie są tak groźne jak się powszechnie uważa.

Google skutecznie wyłapuje taką aktywność i automatycznie odfiltrowuje ją, nie pobierając opłat za takie kliknięcia (rysunek 1).

Rys. 1. W raportach AdWords pojawia się od kilku do nawet około dwudziestu procent nieprawidłowych kliknięć wykrywanych na bieżąco przez Google.

Sama firma Google jest zainteresowana zwalczaniem tego zjawiska. Fałszywe kliknięcia, gdyby ich nie eliminować, obniżałyby wartość ruchu z reklam. W takiej sytuacji reklamodawcy nie byliby skłonni do zwiększania stawek CPC, ponieważ część ruchu, za który zapłacili, byłaby sztuczna i nie generowała konwersji. Jakiekolwiek tolerowanie lub wspieranie takich praktyk groziłoby – w razie ujawnienia – poważnym kryzysem wizerunkowym, utratą zaufania reklamodawców i koniecznością wypłacenia wielomiliardowych odszkodowań. Google jest więc sprzymierzeńcem reklamodawców.

Co jednak z tymi nieprawidłowymi kliknięciami, których Google nie dostrzeże? Reklamodawca, który długofalowo prowadzi swoje kampanie w Google, nie powinien się nimi szczególnie przejmować. W średniej i dłuższej perspektywie, im wyższy CTR, tym niższe CPC. Ujmując to w uproszczeniu – Google, wyceniając koszt kliknięcia, przelicza je na wyświetlenia. Jeśli reklama uzyska więcej kliknięć w porównaniu z innymi reklamami, wynik jakości wzrośnie, a koszt kliknięcia spadnie.

Nieprawidłowe kliknięcia obniżają co prawda wartość pozyskiwanego ruchu, ale reklamodawca mierzący koszt konwersji jest w stanie uwzględnić to i dostosować oferowane do niego stawki. I chociaż nieprawidłowe kliknięcia nie są zupełnie neutralne dla skuteczności reklam, to dzięki opisanym wyżej mechanizmom są stosunkowo niegroźne dla reklamodawców prowadzących performance marketing.

Fałszywe konwersje

Fałszywe konwersje to nieco bardziej zaawansowane oszustwo. Odbywa się na wiele sposobów:

- leady zawierają fikcyjne dane,

- leady zawierają dane prawdziwych osób, ale wykorzystane bez ich zgody,

- zgłoszenia pochodzą od osób udostępniających swoją tożsamość w celach zarobkowych poprzez różnego rodzaju programy „zarabiania w sieci” lub zamian za inną korzyść (np. dostęp do treści), które to osoby faktycznie nie są zainteresowane oferowanym produktem,

- zawierane transakcje nie są opłacane lub są zawierane z zamiarem anulowania i wystąpienia o zwrot.

Oszustwa tego rodzaju zdarzają się głównie w sieciach afiliacyjnych, w których rozliczenie następuje w modelu CPA (wynagrodzenie za efekt). W takich sieciach bariera wejścia jako wydawca jest często dość niska. Wśród wydawców zdarzają się podmioty, dla których reputacja nie ma znaczenia i w razie „spalenia” po prostu likwidują się, by szybko wrócić w innym wcieleniu.

Z takimi oszustwami spotykamy się również w reklamach płatnych za kliknięcie lub wyświetlenie. Co prawda wydawca nie ma bezpośrednio naliczanego wynagrodzenia za wygenerowane „konwersje”, ale jeśli dana powierzchnia reklamowa będzie je generowała, jej wydawca może liczyć na zwiększone zainteresowanie reklamą i alokację budżetu.

Fałszywe konwersje, niezależnie od stopnia ich zaawansowania, są stosunkowo łatwe do wykrycia. Odpowiednia walidacja transakcji rozwiązuje problem.

Ostatecznie zawsze jesteśmy w stanie stwierdzić, czy pieniądze wpłynęły na konto i czy minął okres, w czasie którego nabywca mógł zażądać zwrotu. Systemy śledzenia konwersji umożliwiają obecnie import konwersji z zewnętrznej bazy danych (konwersje offline) i powiązanie ich z poszczególnymi źródłami ruchu. Prosta analiza wskaże, które źródła generują prawdziwe transakcje, a które dostarczają leady o zerowej wartości. Alternatywą do importu konwersji może być przesyłanie do CRM parametrów ValueTrack (zob. artykuł pomocy AdWords: https://goo.gl/FGCBpP).

Oszustwa atrybucyjne

Fałszywe kliknięcia i konwersje są fraudem dość prymitywnym i łatwym do wykrycia. Reklamodawcy po ich wyeliminowaniu mają złudzenie, że skutecznie bronią się przed wyłudzeniami. Tymczasem oszuści zarabiają największe pieniądze na czymś zupełnie innym.

Fraud atrybucyjny jest znacznie bardziej wyrafinowany, ponieważ dotyczy rzeczywistych transakcji zrealizowanych i opłaconych przez prawdziwych użytkowników.

Oszustwo polega na tym, że źródło tych konwersji jest zupełnie inne niż to, za które reklamodawca zapłacił, gdyż oszuści stworzyli iluzję, że to właśnie oni przyprowadzili klienta.

Czasem pada pytanie: skoro transakcja miała miejsce, a pieniądze są na koncie, to czym się przejmować? Problem w tym, że reklamodawca za pozyskanie tej transakcji już zapłacił w inny sposób, a oszust domaga się zapłaty wynagrodzenia za nią, mimo że jego wpływ na zawarcie transakcji był minimalny lub żaden.

Reklamodawca płaci więc za konwersje podwójnie, a cierpią na tym inwestycje w media, które faktycznie są źródłem przychodów.

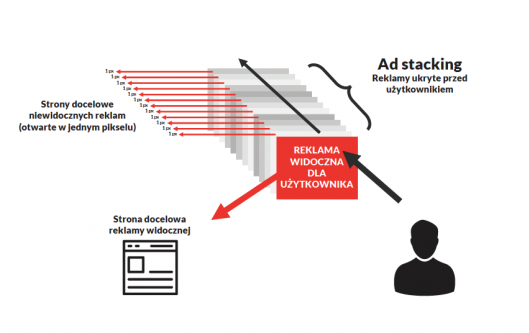

Ad stacking

Prymitywnym i dość łatwym do wykrycia oszustwem atrybucyjnym jest nakładanie reklam, którego celem jest naliczenie wielokrotnej prowizji za dane kliknięcie – od tego samego lub różnych reklamodawców. Użytkownik klika reklamę, faktycznie jednak generuje wiele kliknięć reklamy różnych sieci reklamowych i afiliacyjnych (rys. 2).

Kliknięcia odbywają się często w sposób niewidoczny dla użytkownika. Strony wyświetlają się w rozmiarze jednego piksela lub odwiedzane są na ułamek sekundy w kolejnych przekierowaniach, zanim użytkownik ostatecznie znajdzie się na stronie docelowej. Technika nie ma znaczenia, w końcu chodzi tylko o pozostawienie cookie.

Rys. 2. Ad stacking. Jedno kliknięcie generuje wiele kliknięć w różnych sieciach reklamowych i afiliacyjnych.

Zdarza się, że takie wielokrotne kliknięcia dotyczą reklamy tej samej strony lub aplikacji, ale publikowanej za pośrednictwem różnych sieci. Jeśli użytkownik skonwertuje, to w każdej z tych sieci transakcja zostanie zaraportowana jako konwersja. Jeśli reklamodawca nie stosuje deduplikacji, może się okazać, że za jedną konwersję zapłaci kilkakrotnie – nieważne, czy w modelu CPA, czy też pośrednio w modelu CPC.

Ad stacking jest stosunkowo łatwy do wykrycia. Przejawia się wizytami z kilku źródeł w bardzo krótkich odstępach czasu (najczęściej milisekund) ze strony tego samego użytkownika. Takich wydawców można bardzo szybko zidentyfikować na poziomie sieci reklamowej lub reklamodawcy korzystającego jednocześnie z kilku sieci.

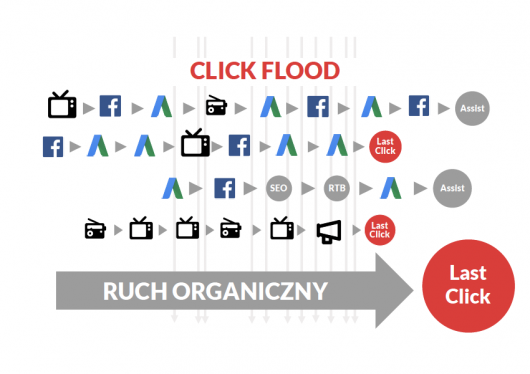

Cookie spam

Czyli click flooding lub click spam. Ta technika polega na wywoływaniu bardzo dużej liczby kliknięć danej reklamy u bardzo dużej liczby użytkowników, licząc na to, że przypadkiem jakaś część z nich skonwertuje.

W przypadku rozliczeń CPA rozliczenie odbywa się na podstawie własnego systemu sieci reklamowej, która innych interakcji niż własne nie rejestruje, a więc takie kliknięcie będzie przypisane do konwersji nawet jeśli przed i/lub po nim nastąpią interakcje z innymi reklamami. W ten sposób oszust przypisuje sobie zasługi za doprowadzenie do konwersji wygenerowanej przez inne źródła (rys. 3).

Jedną z najłatwiejszych i najbardziej dochodowych dla spamera ofiar click floodingu jest ruch organiczny. W przypadku użytkowników będących lojalnymi klientami, pochodzących z polecenia lub z innych źródeł offline, takie kliknięcie (często nieświadome) może się okazać jedyną widoczną interakcją na ścieżce. Niezależnie od zastosowanego modelu atrybucji konwersja jest wtedy przypisywana do tego kliknięcia, mimo że nie miało ono na nią żadnego wpływu.

Rys. 3. Click flooding. Kliknięcia pochodzące ze spamu wchodzą na ścieżki konwersji, pojawiając się w raportach jako interakcja wspomagająca, a często wręcz jako ostatnie czy nawet jedyne kliknięcie przez transakcją.

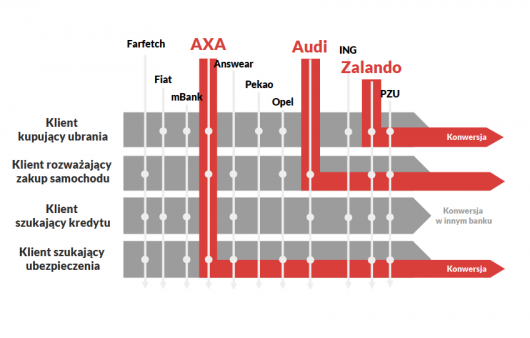

Z tego powodu celem spamerów są zazwyczaj duże i znane marki, które mają znaczny ruch organiczny oraz pochodzący z innych kanałów reklamowych. Wszystko opiera się o prawa wielkich liczb: jeśli reklamodawca ma istotny udział w rynku, z pewnym prawdopodobieństwem można się spodziewać, że przypadkowy użytkownik internetu „obdarowany” przez spamera plikiem cookie w najbliższym czasie dokona zakupu. Stosując ad stacking, spamer może „rozsiewać” cookie reklam wielu konkurencyjnych firm, dając sobie dużą szansę, że z którejś z nich nastąpi konwersja (rys. 4).

Rys. 4. Spamerzy rozsiewają cookie reklamowe wielu konkurencyjnych firm, co zwiększa szansę, że dany użytkownik dokona konwersji w jednej z nich. Jeśli firmy te mają istotny udział w rynku, prawdopodobieństwo uzyskania prowizji będzie na tyle duże, by osiągać zysk, nawet jeśli część użytkowników zdecyduje się na zakup na jakiejś innej stronie.

Ilustracja jest wyłącznie poglądowa. Nazwy znanych marek zostały dobrane losowo i nie mają związku z jakąkolwiek faktycznie zaistniałą sytuacją.

Warunkiem opłacalności takiego procederu jest odpowiednio tanie pozyskanie kliknięcia. Aby to było możliwe, takie kliknięcia są najczęściej wymuszane. Nierzadko są wręcz niewidoczne dla użytkownika i nie mają żadnego wpływu na decyzję zakupową. Przykłady takich działań:

- kliknięcia bez udziału użytkownika dokonywane przez adware lub w formie pop-up lub pop-under, również z użyciem ad stackingu,

- wyłudzane kliknięcia poprzez reklamy zasłaniające treść, nieprawidłowo działające przyciski zamknięcia reklamy lub zwodnicze nakłanianie do kliknięcia,

- omyłkowe kliknięcia reklam imitujących przyciski nawigacji na stronie lub nieoczekiwanie pojawiających się w obszarach klikalnych, zwłaszcza w grach w aplikacjach mobilnych,

- spam i clickbait w mediach społecznościowych,

- spam w poczcie, np. oferta otrzymania bezpłatnego smartfonu lub inna propozycja nie do odrzucenia, faktycznie nieistniejąca, ale prowokująca kliknięcie,

- włamania na serwery stron WWW, przekierowujące ruch z nich na stronę reklamodawcy,

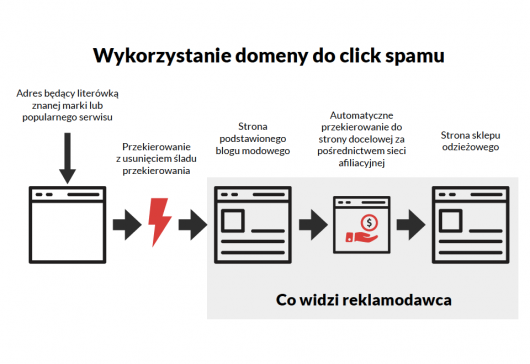

- domeny, na które internauci trafiają przez pomyłkę, robiąc literówkę w nazwie znanych marek lub popularnych serwisów, przekierowujące na stronę reklamodawcy (rys. 5).

Rys. 5. Fałszywa domena może być źródłem tanich kliknięć. Dla zakamuflowania faktycznego źródła ruchu stosuje się podstawione strony z treścią, które – jeśli je odwiedzić – wyglądają zupełnie normalnie. Jeśli jednak wejście na taką stronę odbędzie się z użyciem specjalnego parametru w adresie URL, następuje automatyczne przekierowanie na stronę reklamodawcy.

Nawet jeśli reklamodawca deduplikuje transakcje i analizuje ścieżki wielokanałowe, może się zdarzyć, że takie kliknięcie będzie ostatnią czy wręcz jedyną wizytą niebezpośrednią przed transakcją dokonaną przez klienta.

Click spam jest znacznie trudniejszy do wykrycia. Jego symptomy to:

- wysoki CTR w reklamach,

- niski współczynnik konwersji,

- czas od kliknięcia do konwersji równomiernie rozłożony na przestrzeni okna konwersji.

Conversion hijacking

Jest to jedna z bardziej wyrafinowanych metod oszustwa w marketingu efektywnościowym. Polega na wymuszaniu interakcji tuż przed dokonaniem zakupu. Oto kilka przykładów:

- Brand bidding. Użytkownik szukający sklepu wpisuje jego nazwę do wyszukiwarki. W wynikach wyszukiwania klika link sponsorowany z nazwą sklepu, która za pośrednictwem sieci afiliacyjnej przekierowuje go na stronę sklepu. Dla użytkownika wszystko się zgadza (trafił tam, gdzie chciał dokonać transakcji), ale sklep płaci prowizję za swoich własnych klientów. Aby zamaskować ten proceder, niektórzy oszuści stosują w linku docelowym tagi typu utm_medium=display lub dokonują wielokrotnych przekierowań celem ukrycia faktycznego źródła strony.

- Złośliwe oprogramowanie na telefonie komórkowym (zainstalowane nieświadomie lub będące częścią innej aplikacji mobilnej, np. bezpłatnej gry lub takiegoż narzędzia) analizuje na bieżąco zachowanie użytkownika. Jeśli wykryje zamiar pobrania aplikacji, tuż przed jej instalacją wygeneruje niewidoczne dla użytkownika kliknięcia reklam (rys. 6).

- Kody rabatowe. Użytkownik, widząc w koszyku okienko „kod rabatowy”, postanawia skorzystać z wyszukiwarki, gdzie link organiczny lub sponsorowany kieruje go na stronę z rabatem, a stamtąd na stronę reklamodawcy. Nie ma znaczenia, czy faktycznie jakaś zniżka jest, czy jej nie ma – użytkownik zostanie przekierowany z upozorowanej reklamy, która okaże się ostatnią interakcją przed transakcją.

Porada

Jeżeli decydujesz się na kampanie marketingowe z wykorzystaniem zniżek jako zachęty do zakupu, nie umieszczaj okienka „kod rabatowy” na stronie koszyka, gdyż prowokuje to użytkownika do przerwania transakcji i poszukiwania zniżki, której wcale wcześniej nie oczekiwał. Robisz w ten sposób prezent swojemu klientowi i dystrybutorowi kodów rabatowych, nie uzyskując nic w zamian. Co gorsza, poszukując kodu zniżkowego, taki użytkownik może natrafić na konkurencyjne oferty i stracisz klienta, który był o krok od zakupu!

Kody rabatowe należy realizować przez specjalne landing pages, które automatycznie dodadzą zniżkę do koszyka. Takie rozwiązanie poprawi również doświadczenie użytkownika w porównaniu z sytuacją, w której musi zapamiętać lub zapisać kod rabatowy i użyć go dopiero podczas realizacji płatności. Zniżka taka może mieć ograniczony czas ważności, odliczany w sposób widoczny dla użytkownika, co zwiększy jego motywację do szybkiego dokonania zakupu.

Hijacking charakteryzują:

- wysoki współczynnik konwersji, często podobny lub nawet wyższy niż przy wejściach bezpośrednich lub wyszukiwaniach marki;

- niewielki odstęp czasowy między kliknięciem a konwersją.

Rys. 6. App install hijacking. Złośliwe oprogramowanie wykrywa intencję pobrania aplikacji (np. otwarcie Google Play) i generuje kliknięcia reklamy promującej aplikację.

Jak się chronić przed oszustwami?

Przede wszystkim nie należy ulegać pokusie łatwych zysków. Jeśli efekty przychodzą zbyt łatwo, powinno to od razu wzbudzić podejrzenia. Rynek powierzchni reklamowych jest bardzo konkurencyjny i w dużej mierze efektywny, co oznacza, że za ruch płacimy cenę zbliżoną do jego wartości. Okazje zdarzają się rzadko i zazwyczaj na niewielką skalę.

Pierwszym bezpiecznikiem jest walidacja i deduplikacja konwersji. Ilu wydawców „przyznaje się” do danej konwersji? Czy uzyskane efekty są realne, czy tylko pozorne? Upewnij się, że leady są prawdziwe i przekładają się na transakcje, z uwzględnieniem zwrotów i reklamacji. Jeśli stworzysz kompletny system śledzenia konwersji, łatwo wykryjesz wszelkiego rodzaju fałszywe konwersje i po nitce do kłębka wyeliminujesz nieuczciwe reklamy.

I nawet jeśli konwersje są prawdziwe i kończą się zapłatą, nie powinno to uśpić Twojej czujności. Oszustwa atrybucyjne mają często znacznie większą skalę niż prymitywny fraud oparty na sfabrykowanych leadach. Tutaj konieczna jest analiza całej ścieżki konwersji, również na skali czasu i w wielu wymiarach, połączona z analizą podejrzanych zdarzeń.

Pamiętaj, że oszuści mogą stosować kamuflaż, mieszając ze sobą ruch pochodzący z różnych źródeł, co spowoduje, że niektóre współczynniki będą wyglądały z pozoru zupełnie normalnie. Najprawdopodobniej uda Ci się wykryć tylko niewielką część przypadków oszustwa. Każdą podejrzaną aktywność należy przypisywać do odpowiedzialnego za nią wydawcy i na tej podstawie oceniać jego wiarygodność.

Oszustwo to nie wypadek przy pracy, ale zaplanowane i systemowe działanie. Z wydawcami przyłapanymi na manipulacji należy bezzwłocznie zakończyć współpracę.

Duża część odpowiedzialności za walkę z oszustwami spoczywa na sieciach reklamowych i afiliacyjnych. Mają one znacznie więcej danych na temat generowanego przez wydawców ruchu, co umożliwia szybsze wykrywanie podejrzanych zachowań i odcinanie oszustów od możliwości wyłudzania pieniędzy od reklamodawców. Wydaje się, że renomowane sieci, takie jak Facebook czy Google, podejmują skuteczne działania przeciwdziałające oszustwom (zob. case study – oszustwa w aplikacjach mobilnych: https://goo.gl/MSdh5E).

Niestety, w wielu innych sieciach reklamowych i afiliacyjnych procedury weryfikacji partnerów oraz nadzór nad ich działaniami bywają niewystarczające. Czasem można odnieść wrażenie, że sieci przymykają oko na nieuczciwe praktyki, które są również dla nich źródłem dochodu.

Z tego powodu, dobierając źródła ruchu, należy samodzielnie weryfikować i akceptować wydawców, po czym monitorować, w jaki sposób dostarczają ruch.

Zasady Twoich programów partnerskich powinny określać zakazane praktyki i umożliwiać zablokowanie wypłaty całej kwoty należnej wydawcy w przypadku wykrycia nawet pojedynczej manipulacji.

Z wielką ostrożnością należy podchodzić do anonimowych wydawców. Co powoduje, że nie ujawniają swojej tożsamości? Pamiętaj też, że niektóre źródła ruchu mogą być upozorowane. Czy jest możliwe, aby nieznana nikomu strona z przeciętną treścią generowała tyle ruchu i konwersji?

Nie polegaj wyłącznie na działaniach weryfikacyjnych podejmowanych przez sieć reklamową. W przeciwnym wypadku staniesz się łatwym celem dla oszustów.

11 min

11 min

Warszawa

Warszawa

Przypominamy, że wielkimi krokami zbliża się konferencja I ♥ Marketing & Technology, która odbędzie się już 28–29 października 2026 roku.

Zapoznaj się także z ofertą organizowanych przez nas szkoleń z zakresu marketingu.